Malware Coreano Ataca Desenvolvedores no Windows, Linux e macOS

Um grupo de cibercriminosos ligado à Coreia do Norte está em uma campanha de malware que afeta desenvolvedores de software, expandindo suas táticas para Windows, Linux e macOS. Denominada DEV#POPPER, a campanha tem como alvo vítimas na Coreia do Sul, América do Norte, Europa e Oriente Médio.

O Que É DEV#POPPER?

O DEV#POPPER é uma campanha ativa de malware que engana desenvolvedores ao fazê-los baixar software comprometido, disfarçado como uma entrevista de emprego no GitHub. Essa campanha tem semelhanças com outra rastreada pela Palo Alto Networks Unit 42, conhecida como Contagious Interview.

Como Funciona o Ataque

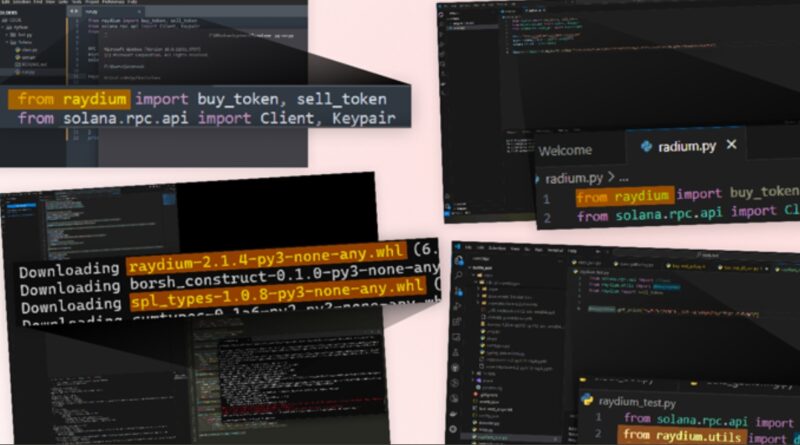

Os atacantes se passam por entrevistadores para uma vaga de desenvolvedor e solicitam que os candidatos baixem um arquivo ZIP para uma tarefa de codificação. O arquivo ZIP contém um módulo npm que, ao ser instalado, executa um JavaScript ofuscado (BeaverTail). Esse código identifica o sistema operacional, estabelece contato com um servidor remoto e exfiltra dados de interesse.

Funcionalidades do Malware

A versão atualizada do BeaverTail inclui recursos avançados, como:

- Obfuscação Aprimorada: Para dificultar a detecção.

- AnyDesk: Software de monitoramento remoto para persistência.

- Melhorias no Mecanismo FTP: Para a exfiltração de dados.

O script Python também executa um script auxiliar que rouba informações sensíveis de navegadores web, como Google Chrome, Opera e Brave, em diferentes sistemas operacionais.

Impacto e Continuidade

Esta extensão sofisticada da campanha DEV#POPPER mostra uma evolução significativa, utilizando scripts Python para executar um ataque em várias etapas focado em exfiltrar informações sensíveis. A campanha agora possui capacidades muito mais robustas do que anteriormente.

Em Conclusão

Por fim, a campanha DEV#POPPER é um exemplo notável de como o malware pode evoluir e se adaptar, explorando novas táticas e técnicas para atingir suas vítimas. É essencial que os desenvolvedores e organizações fiquem atentos a essas ameaças e adotem medidas para proteger seus sistemas.